Apa Itu Penipuan Multisig dan Bagaimana Pengguna Dapat Melindungi Diri Mereka Sendiri?

Teknologi Multisig (multisig) telah sangat meningkatkan keamanan dan fleksibilitas penyimpanan cryptocurrency. Dengan menghilangkan titik kegagalan tunggal yang terkait dengan kunci privat, teknologi ini memberikan dasar yang kuat untuk manajemen aset, aplikasi perusahaan, dan layanan keuangan inovatif. Namun, seperti halnya sistem kompleks lainnya, multisig juga dapat menjadi target bagi para penyerang, dan penipuan yang melibatkan teknologi ini semakin umum. Artikel ini mengeksplorasi kelebihan dan risiko solusi multisig serta memberikan tips keamanan praktis untuk membantu pengguna memanfaatkan kelebihan dompet multisig sambil meminimalkan ancaman potensial.Di hutan gelap dunia kripto, insiden peretasan terus muncul satu demi satu. Menurut perusahaan keamanan blockchain PeckShield, lebih dari 300 insiden peretasan kriptocurrency terjadi pada tahun 2024, menyebabkan kerugian total sebesar 2,15 miliar USD—peningkatan 30% dibandingkan dengan 1,51 miliar USD pada tahun 2023. Para peretas memperlakukan berbagai sektor sebagai mesin ATM pribadi mereka, dengan penipuan terkait dompet menjadi sangat merajalela—termasuk penipuan Multisig.

Penipuan multisig adalah bentuk penipuan yang memanipulasi akun dompet dengan memanfaatkan mekanisme multisignature (biasa disebut multi-sig), menyebabkan pengguna kehilangan kendali atas dompet mereka dan mencuri aset mereka. Sementara tujuan asli dari sistem multisig adalah untuk meningkatkan keamanan dompet, kompleksitas inherennya sering menjadi titik masuk bagi penipu. Artikel ini akan membahas secara mendalam mekanisme multisig—mengeksplorasi bagaimana cara kerjanya, pro dan kontra, studi kasus dunia nyata, dan pada akhirnya memberikan strategi pencegahan kepada pengguna untuk lebih mengamankan aset dompet digital mereka.

Apa itu Mekanisme Multisig?

Mekanisme multisignature (multisig) adalah teknik keamanan yang banyak digunakan dalam dunia kriptocurrency dan blockchain. Ini memerlukan beberapa pemegang kunci pribadi untuk bersama-sama mengotorisasi transaksi atau melakukan operasi penting, memungkinkan beberapa pengguna untuk secara kolaboratif mengelola dan mengontrol akses ke dompet kripto tunggal. Dibandingkan dengan sistem satu kunci, multisig menawarkan keamanan dan fleksibilitas yang jauh lebih besar melalui otorisasi terdistribusi. Ini sangat cocok untuk skenario seperti kolaborasi tim, manajemen aset institusional, dan tata kelola DAO.

Singkatnya, multisig adalah kunci kombinasi keamanan tinggi, di mana beberapa kunci harus digunakan untuk membukanya. Ini berarti bahwa bahkan jika satu atau lebih kunci pribadi hilang atau terancam, aset dompet masih mungkin tetap aman.

Titik Melekat Utama dalam Pengembangan Mekanisme Multisig

- 2012: Protokol P2SH (Bayar-ke-Script-Hash) Bitcoin memperkenalkan kemampuan untuk menyematkan skrip multisig ke dalam transaksi melalui peng-hash-an.

- 2016: Bursa kripto Bitfinex mengadopsi solusi multisig BitGo untuk mengelola aset pengguna. Namun, karena konfigurasi yang salah dalam dompet panas, 120.000 BTC dicuri.

- 2017: Dompet multisig Parity diserang karena kerentanan kode, yang mengakibatkan pencurian sekitar 150.000 ETH.

- 2020: Tim Gnosis secara resmi meluncurkan Gnosis Safe, solusi dompet multisig berstandar pertama dalam ekosistem Ethereum. Pada tahun yang sama, EIP-3074 Ethereum mengusulkan opcode AUTH dan AUTHCALL, yang memungkinkan akun dimiliki secara eksternal (EOA) untuk mengotorisasi kontrak untuk mengeksekusi transaksi atas nama mereka, memberikan dukungan dasar untuk multisig.

- 2021: Ethereum’s EIP-4337 mengusulkan abstraksi akun melalui kontrak pintar, memungkinkan manajemen izin yang lebih fleksibel untuk dompet multisig.

- 2023: EIP-4337 resmi dilaksanakan. Pada tahun yang sama, kerentanan kontrak ditemukan di Safe (sebelumnya Gnosis Safe). Seorang penyerang mengeksploitasi cacat dalam logika verifikasi tanda tangan untuk memalsukan transaksi multisig dan mencuri dana. Sebagai tanggapan, tim Safe segera menambal masalah ini, memperkenalkan kerangka kerja audit keamanan modular, dan meluncurkan fitur "eksekusi tertunda" baru.

- 2024: Proposal EIP-7702 memungkinkan alamat EOA untuk sementara waktu mendapatkan fungsionalitas kontrak pintar dalam satu transaksi, lebih memperjelas logika multisig.

Bagaimana Cara Kerja Dompet Multisig

Pada inti mekanisme multisignature adalah konsep tandatangan ambang, yang berarti transaksi hanya dapat diselesaikan ketika jumlah tandatangan valid yang telah ditentukan (ambang) terpenuhi. Ini umumnya diekspresikan dalam format "m-dari-n", di mana m adalah jumlah tandatangan yang diperlukan, dan n adalah jumlah total kunci privat yang terlibat. Sebagai contoh, dalam dompet multisig 2-dari-3, tiga kunci privat diatur, tetapi cukup dua di antaranya untuk memberikan otorisasi transaksi.

Mengambil dompet TronLink—yang mendukung Multisig—sebagai contoh, fungsi alur kerjanya sebagai berikut:

1) Manajemen dan Distribusi Kunci Pribadi

Setelah membuat atau mengimpor dompet, pengguna menavigasi ke bagian 'Manajemen Izin' di bawah 'Manajemen Dompet.' Sistem izin multisig TRON menentukan tiga tingkat akses: Pemilik, Saksi, dan Aktif, masing-masing dengan fungsi yang berbeda:

- Pemilik: Ini adalah tingkat otoritas tertinggi dalam akun. Ini mengontrol kepemilikan, mengelola struktur izin, dan dapat menjalankan kontrak apa pun. Ketika akun baru dibuat, peran ini secara default ditugaskan kepada akun itu sendiri.

- Saksi: Tingkat ini eksklusif untuk Super Representatives dan digunakan untuk mengelola node yang menghasilkan blok. Tidak tersedia untuk pengguna reguler. Setelah izin dimodifikasi, node yang menghasilkan blok harus dikonfigurasi ulang.

- Aktif: Tingkat izin ini diatur dan dimodifikasi oleh Pemilik. Digunakan untuk melaksanakan tugas-tugas khusus seperti transfer, pemungutan suara, staking, penerbitan aset, dan pembuatan kontrak pintar.

Sumber: TronLink

Pengguna dapat memodifikasi izin, menambahkan alamat kunci pribadi yang dipegang oleh pihak-pihak berbeda, dan mengonfigurasi nilai ambang berdasarkan kebutuhan mereka. Jumlah kunci pribadi harus sama atau lebih besar dari ambang. Sebagai contoh, dalam penyiapan 3-dari-5, pengguna menambahkan lima kunci pribadi, dan tiga dari kunci-kunci tersebut harus menandatangani transaksi agar transaksi tersebut valid.

2) Tanda Tangan Transaksi dan Pelaksanaan

Setelah penyiapan selesai, Pengguna A memulai permintaan transfer, mendorong sistem untuk menghasilkan transaksi yang belum ditandatangani. Pengguna A kemudian menandatangani transaksi menggunakan kunci pribadinya. Setelah itu, Pengguna B, Pengguna C, atau pemegang kunci lainnya menandatangani bergantian hingga jumlah tanda tangan yang diperlukan terkumpul. Setelah ambang terpenuhi, transaksi diverifikasi dan disiarkan ke jaringan blockchain untuk dieksekusi.

Kelebihan dan Kekurangan Mekanisme Multisig

Berdasarkan cara kerja mekanisme multisig, manfaatnya jelas dan meyakinkan:

1) Peningkatan Keamanan yang Signifikan

- Mencegah Titik Gagal Tunggal: Ketika transaksi memerlukan tanda tangan ganda, kompromi satu kunci pribadi atau kegagalan satu perangkat tidak mengakibatkan kerugian aset.

- Melindungi Terhadap Ancaman Dari Dalam: Dalam lingkungan tim, memerlukan persetujuan dari beberapa pihak secara signifikan mengurangi risiko satu individu menyalahgunakan dana.

- Mengurangi Risiko Hacking: Seorang penyerang harus secara bersamaan mengompromikan beberapa kunci pribadi atau perangkat, sehingga akses tidak sah menjadi jauh lebih sulit.

2) Manajemen Aset Fleksibel

- Izin Berlapis: Ambang batas yang berbeda dapat ditetapkan untuk skenario yang berbeda. (Sebagai contoh: 2-dari-3 untuk transaksi rutin bernilai rendah, dan 3-dari-5 untuk transfer bernilai tinggi.)

- Manajemen Kunci Terdistribusi: Pengguna dapat menyimpan kunci pribadi di sejumlah perangkat (seperti ponsel pintar, dompet keras, dll.) atau di lokasi fisik yang terpisah—mengurangi risiko secara efektif.

3) Transparansi dan Auditabilitas yang Ditingkatkan

Semua informasi terkait tanda tangan—seperti alamat, cap waktu, dan lainnya—dipublikasikan dan dapat dilacak, sehingga pemeriksaan dan akuntabilitas pasca-acara menjadi jauh lebih mudah.

Namun, kompleksitas mekanisme multisig juga memperkenalkan beberapa tantangan, seperti:

1) Manajemen Kunci Kompleks

Sementara tanda tangan ambang batas menawarkan fleksibilitas, mereka juga menciptakan tingkat ketergantungan yang tinggi. Pengguna harus memastikan bahwa setiap kunci pribadi disimpan dengan aman dan dapat diakses. Jika satu atau lebih pemegang kunci menjadi tidak dapat dijangkau, mungkin tidak mungkin memenuhi ambang batas tanda tangan yang diperlukan—yang berpotensi menyebabkan dana terkunci secara permanen. Selain itu, penyerang dapat memanfaatkan taktik rekayasa sosial—memanipulasi kepercayaan manusia dengan menyamar sebagai sumber sah untuk menipu penandatangan lainnya agar memberikan izin. Hal ini dapat menyebabkan akses tidak sah dan pencurian dana.

2) Hambatan Tinggi bagi Pengguna

Karena transaksi memerlukan koordinasi di antara beberapa pihak untuk menandatangani, hal ini dapat menyebabkan keterlambatan atau kesalahan, terutama dalam situasi yang mendesak

3) Biaya Tinggi On-Chain

Pada rantai seperti Ethereum, kontrak multisig memerlukan beberapa putaran verifikasi tanda tangan. Dibandingkan dengan transaksi tanda tangan tunggal, ini mengakibatkan biaya gas yang jauh lebih tinggi.

4) Risiko Kerentanan Teknis

Multisig tidak secara inheren bebas kesalahan. Jika integrasi sistem dompet atau kontrak itu sendiri memiliki kelemahan keamanan, para peretas dapat memanfaatkannya untuk mencuri dana.

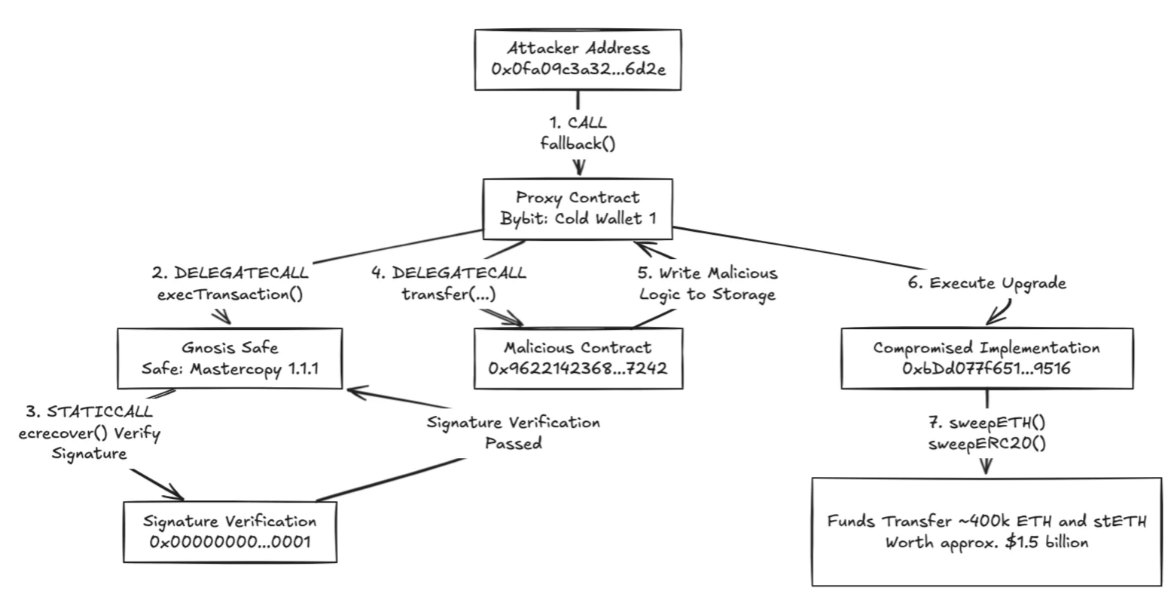

Proses Serangan Bybit (Sumber: Tim Keamanan SlowMist)

Sebagai contoh, pada tanggal 21 Februari 2024, dompet multisig bursa kripto Bybit secara khusus ditargetkan dan diretas. Para peretas mengeksploitasi fungsi panggilan deleGate.com dalam kontrak dompet multisig Safe, menyuntikkan kontrak jahat untuk menggantikan logika yang benar. Hal ini membuat transaksi penipuan terlihat sah di depan, menipu para penandatangan. Akibatnya, penyerang berhasil melewati proses verifikasi multisig dan berhasil mentransfer hampir 1,5 miliar USD dalam aset ke alamat dompet anonim.

Apa Saja Taktik Umum yang Digunakan dalam Penipuan Multisig?

Pada intinya, penipuan multisig umumnya berkaitan dengan kebocoran kunci pribadi atau perubahan izin dompet yang tidak sah. Penipu mendapatkan akses ke kunci pribadi pengguna atau frasa mnemonic melalui berbagai cara, kemudian mengubah izin dompet tersebut—menambahkan alamat mereka sendiri sebagai co-controller dari akun multisig. Dalam kasus seperti itu, pengguna masih dapat menerima dana ke dompet tanpa masalah, tetapi ketika mereka mencoba mentransfer dana keluar, mereka menemukan bahwa mereka tidak dapat melakukannya. Karena pengaturan tersembunyi ini, banyak pengguna tidak menyadari bahwa mereka sudah kehilangan kendali atas dompet mereka. Penipu seringkali bermain dalam jangka panjang—menunggu aset mengumpul sebelum mengosongkan dompet.

Jadi, dalam situasi apa saja dompet biasanya jatuh ke dalam pengaturan Multisig jahat?

1) Manajemen Kunci yang Tidak Tepat oleh Pengguna: Beberapa pengguna menyimpan kunci pribadi atau frasa mnemonik dengan mengambil tangkapan layar, mengunggahnya ke penyimpanan awan, atau menyimpannya di perangkat yang terhubung ke internet. Para peretas dapat memperolehnya melalui serangan cyber, dan begitu mereka mendapat akses, mereka dapat segera mengonfigurasi izin multisig yang berbahaya.

2) Serangan Rekayasa Sosial: Ini datang dalam berbagai bentuk. Taktik umum termasuk tautan phishing dari situs web pihak ketiga, klaim airdrop palsu, menggoda pengguna dengan top-up murah, menyamar sebagai dukungan teknis, atau berpura-pura menjadi anggota tim untuk menipu pengguna agar memberikan izin. Metode ini dapat membuat pengguna secara sengaja atau tidak sadar mengungkapkan kunci pribadi dompet mereka, atau memicu kode kontrak pintar berbahaya yang mengubah izin dompet—mengakibatkan dompet dikonfigurasi sebagai multisig di bawah kendali penipu.

3) Pengungkapan Kunci Secara Sengaja oleh Orang Lain: Dalam beberapa kasus, penipu berpura-pura tidak tahu cara mengoperasikan dompet dan menawarkan kunci pribadi mereka kepada pengguna untuk bantuan transfer. Namun, dompet tersebut sudah diatur sebagai Multisig, dan setelah pengguna mentransfer kripto ke dalamnya, aset tersebut hilang secara permanen—dikendalikan oleh penipu melalui izin Multisig.

Bagaimana Pengguna Dapat Melindungi Diri Mereka Sendiri?

Untuk sepenuhnya memanfaatkan manfaat keamanan dari mekanisme multisig sambil meminimalkan risiko, pengguna harus mengadopsi pendekatan ganda: menggabungkan perlindungan teknis dengan praktik terbaik perilaku.

Tindakan Teknis:

- Pilih layanan multisig terpercaya: Utamakan dompet multisig sumber terbuka yang telah mengalami audit keamanan pihak ketiga. Pilih penyedia layanan atau platform dompet dengan reputasi yang kuat dan catatan keamanan yang terbukti.

- Terapkan beberapa lapisan keamanan: Selain Multisig, pengguna juga harus mengaktifkan alat perlindungan tambahan seperti dompet hardware (misalnya Ledger, Trezor), otentikasi dua faktor (2FA), perangkat lunak antivirus, dan ekstensi browser seperti Scam Sniffer untuk memblokir ancaman phishing.

Praktik Perilaku:

- Jaga kunci pribadi dengan baik: Jangan pernah berbagi kunci pribadi Anda dengan siapapun. Untuk menghindari risiko online, simpan kunci pribadi atau frasa mnemonik secara offline, idealnya ditulis di atas kertas tahan lama dan tersegel dengan aman di lokasi fisik.

- Berhati-hatilah dengan operasi dan tautan yang mencurigakan: Jangan pernah mengklik tautan yang tidak dikenal atau mengunduh aplikasi resmi. Selalu verifikasi pemberitahuan airdrop dan komunikasi lainnya melalui sumber resmi. Sebelum menyetujui interaksi kontrak apa pun, tinjau dengan cermat izin yang diminta—seperti persetujuan token atau peningkatan akun—dan tolak hal-hal yang mencurigakan.

- Secara rutin periksa status otorisasi dompet: Gunakan alat seperti Revoke.cash untuk memeriksa dan mencabut izin dompet yang tidak sah.

Menavigasi dunia kripto membutuhkan kewaspadaan konstan. Pengguna harus mengadopsi pola pikir “tidak ada kepercayaan”—hindari pemikiran yang berangan-angan atau fantasi cepat kaya, dan tetap waspada terhadap perangkap umum. Sama pentingnya adalah tetap terinformasi: pelajari tentang teknik penipuan yang berkembang dan bangun kesadaran risiko yang lebih kuat.

Jika seorang pengguna mengetahui bahwa dompet mereka telah dikonfigurasi dengan jahat sebagai akun multisig, mereka harus segera memutuskan koneksi dari internet, memutus semua perangkat yang terhubung dari berinteraksi dengan dompet yang kompromi, mencabut izin melalui penjelajah blockchain, dan segera menghubungi tim keamanan profesional untuk mendapatkan bantuan.

Tentu saja, di luar pengguna individu, mekanisme multisig itu sendiri harus terus berkembang untuk lebih baik mempertahankan diri terhadap serangan yang semakin canggih. Sebagai contoh, mengintegrasikan MPC (Multi-Party Computation) untuk memungkinkan tanda tangan “tanpa kunci”, memungkinkan pengguna untuk bersama-sama menandatangani transaksi tanpa harus mengungkapkan kunci pribadi lengkap; menerapkan pertahanan dinamis yang menyesuaikan aturan tanda tangan secara real-time berdasarkan intelijen ancaman; dan membentuk sistem verifikasi otomatis yang memanfaatkan alat deteksi kecerdasan buatan untuk membekukan transaksi yang mencurigakan dan memicu peringatan.

Di sisi lain, badan regulasi juga telah mulai menegakkan persyaratan kepatuhan untuk layanan dompet kustodial, termasuk dompet Multisig. Sebagai contoh, regulasi Pasar Aset Kripto Uni Eropa (MiCA)—yang kini resmi berlaku—secara jelas menetapkan bahwa lembaga yang menawarkan layanan kustodial seperti dompet Multisig harus memenuhi persyaratan lisensi, modal, dan pemisahan aset, serta harus mematuhi standar kepatuhan operasional yang ketat.

Saat kerangka regulasi global untuk penahanan kripto terus menjadi lebih jelas dan mapan, aturan-aturan ini—meskipun menambah biaya ekstra bagi penyedia layanan—pada akhirnya akan berkontribusi pada ekosistem kripto yang lebih transparan, tepercaya, yang signifikan meningkatkan keamanan aset pengguna.

Kesimpulan

Mekanisme multisig telah sangat meningkatkan keamanan dan fleksibilitas penyimpanan cryptocurrency. Dengan menghilangkan risiko yang terkait dengan satu kunci privat, ini membentuk dasar yang kokoh untuk manajemen aset, aplikasi perusahaan, dan layanan keuangan inovatif. Namun, seperti halnya sistem kompleks lainnya, multisig tidak kebal terhadap eksploitasi, dan penipuan yang mengincarnya menjadi semakin umum.

Sebagai pengguna kripto, penting untuk terus meningkatkan kesadaran keamanan, tetap waspada terhadap tawaran menggiurkan dan perangkap tersembunyi, dan tidak pernah membiarkan keuntungan jangka pendek mengarah ke kerugian jangka panjang. Selain itu, pengguna sebaiknya mahir dalam menggunakan berbagai alat kripto untuk lebih efektif melindungi diri dari risiko potensial.

Artikel Terkait

Bagaimana Melakukan Penelitian Anda Sendiri (DYOR)?

Apa yang Dimaksud dengan Analisis Fundamental?

Apa itu Solana?

Apa itu USDC?

Risiko yang Harus Anda Waspadai Saat Berdagang Kripto

0

0