历史十大加密黑客攻击事件

本文将深入解析历史上十大最震惊的加密黑客攻击事件。我们将详细介绍背后的知名黑客组织、常见的网络攻击手法、以及洗钱的复杂方式。此外,本文还将对比传统黑客与加密世界黑客的不同之处,最后为个人投资者提供有价值的安全建议,帮助用户规避潜在的风险。概述

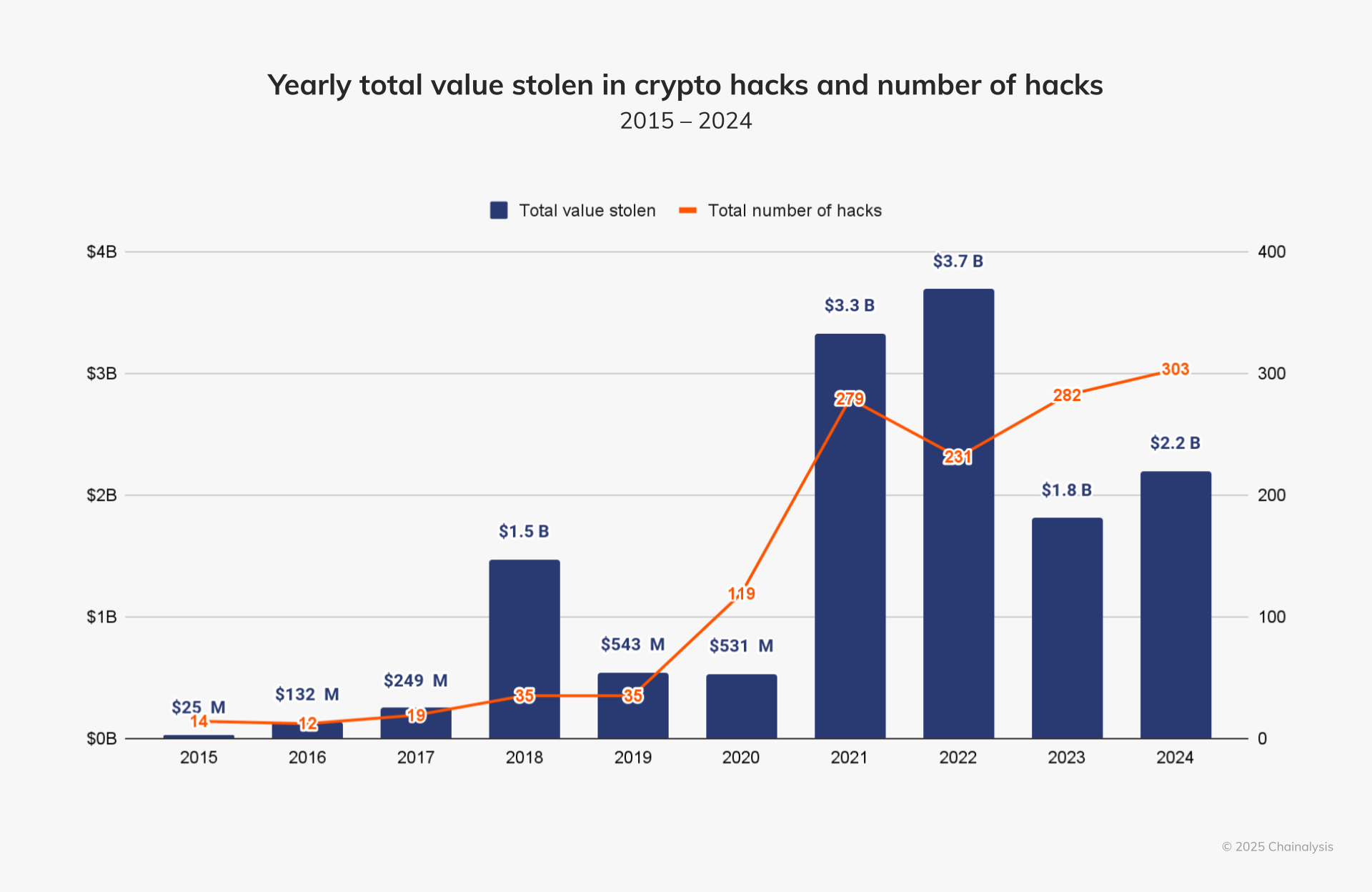

加密货币的崛起带来了财富与创新,但也伴随着巨大的安全风险。黑客攻击一直是加密行业的一个顽疾,数十亿美元的资产在过去十年中被盗。以下是历史上十大最具影响力的加密黑客攻击事件,都对行业产生了深远影响。

比如,2024年,加密货币平台遭受的黑客攻击造成了22亿美元的损失,同比增长约21.07%。尽管在2024年初至7月之间黑客活动激增,尤其是朝鲜黑客的攻击导致盗取了超过13.4亿美元,约占总损失的61%。

来源:https://www.chainalysis.com/blog/crypto-hacking-stolen-funds-2025/

十大加密黑客攻击

全球加密货币领域经历了多起重大黑客攻击事件,其中损失金额最高的是2025年2月发生的Bybit黑客攻击,损失高达14.6亿美元,黑客通过复杂的钓鱼攻击和智能合约漏洞从ETH冷钱包窃取资金。紧随其后的是2022年3月的Ronin网络攻击,损失6.25亿美元,黑客通过控制Axie Infinity侧链的验证节点盗取大量以太币和USDC。

其他重大攻击还包括2021年的Poly Network跨链桥漏洞攻击(6.11亿美元)、2022年的Binance BNB Bridge漏洞攻击(5.69亿美元)、2018年的Coincheck攻击(5.34亿美元),以及2014年Mt. Gox攻击(4.73亿美元)。

此外,还有FTX、Wormhole、DMM Bitcoin和KuCoin等平台遭遇黑客攻击,尽管一些损失已通过保险和补偿措施得以部分恢复。这些事件突显了加密货币领域安全风险的严重性。

来源:https://cointelegraph.com/news/kucoin-ceo-says-insurance-covered-16-of-losses-from-285m-hack-in-2020

影响和前景预测

1. 事件总体趋势与行业安全痛点

(1)跨链桥成为高危目标:

跨链桥因其复杂性和高价值资产流动,成为黑客攻击的重点目标。跨链桥的设计需要在多链之间协调,增加了漏洞出现的概率。

突出事件:

Poly Network(2021):6.13亿美元被盗,凸显跨链智能合约漏洞的风险。

Binance BNB Bridge(2022):约5.7亿美元资产损失,黑客利用验证漏洞进行攻击。

Wormhole(2022):3.26亿美元被盗,攻击者绕过智能合约验证机制。

行业影响:

促使跨链桥安全设计升级,引入多重签名、多方计算(MPC)等技术。

部分项目转向以Rollup和原生互操作性(如LayerZero)替代传统跨链桥模式。

来源:https://www.halborn.com/blog/post/explained-the-wormhole-hack-february-2022

(2)冷/热钱包管理不足:

即使是冷钱包也并非绝对安全。黑客通过钓鱼、社交工程或内部权限漏洞,仍能突破防御。此外,热钱包因实时连接网络,始终是高风险区域。

突出事件

Bybit(2025)(预期):交易所因钱包管理失误遭遇攻击,具体损失未知。

Coincheck(2018):5.34亿美元NEM被盗,因热钱包未采取多重签名防护。

KuCoin(2020):2.8亿美元被盗,黑客通过私钥泄露控制热钱包。

行业影响

交易所强化冷钱包使用比例,普及多重签名和硬件安全模块(HSM)。

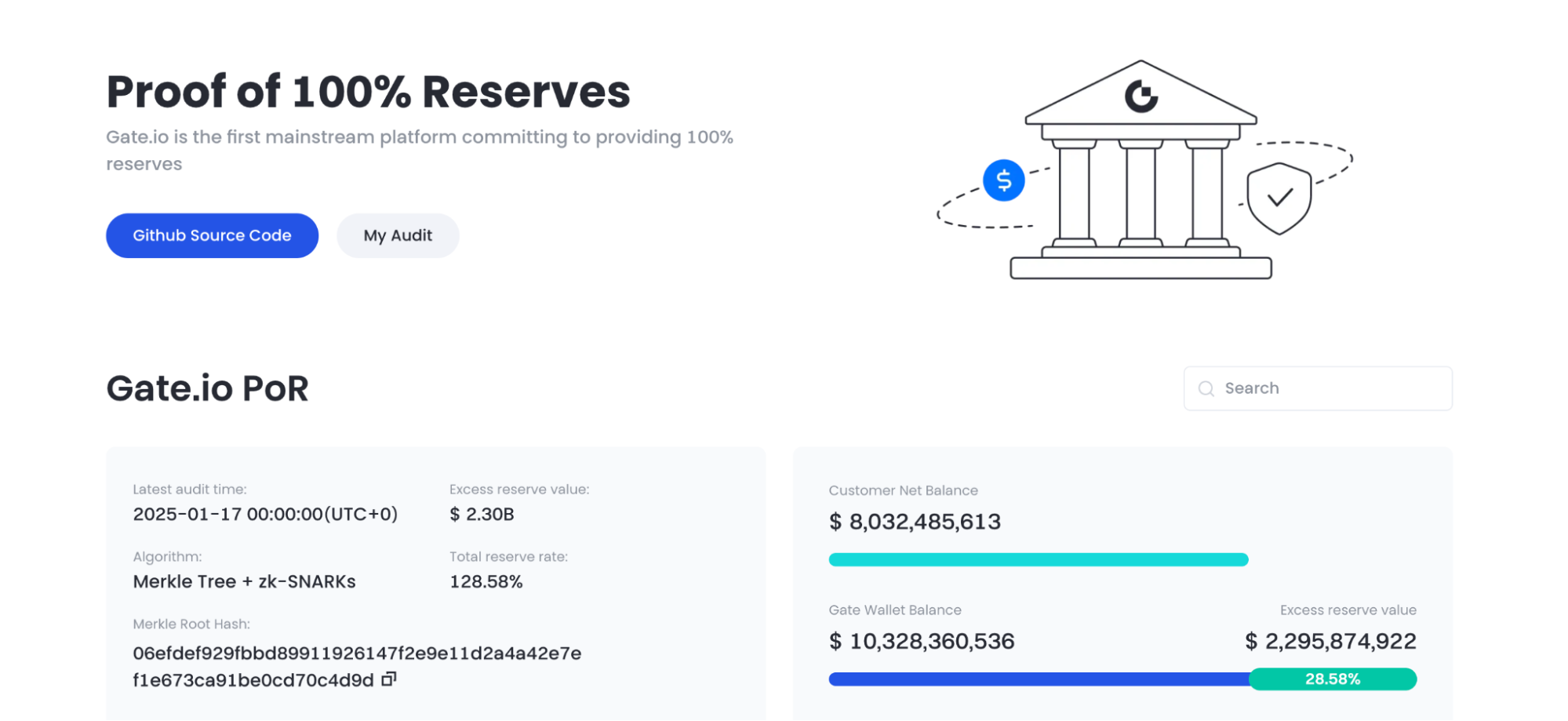

启动“Proof of Reserves”机制,增强透明度,减少用户对中心化存储的担忧。

来源:https://www.ic3.gov/PSA/2025/PSA250226

(3)侧链与新技术的脆弱性:

Ronin网络(2022)攻击揭示了侧链和新兴技术在验证机制上的薄弱环节。区块链游戏和侧链因其去中心化程度较低,容易被黑客通过控制少数节点实现攻击。

突出事件:

Ronin网络(2022):黑客控制9个验证者中的5个,盗取6.2亿美元。

行业影响:

项目方加强去中心化验证机制,如增加节点数量、提升共识安全性。

游戏和NFT等侧链项目转向Layer 2方案,如Arbitrum、Optimism等。

来源:https://www.technologyreview.com/2022/04/15/1050259/a-620-million-hack-just-another-day-in-crypto/

(4)中心化交易所的系统性风险:

中心化交易所(CEX)因其集中化特性,天然面临管理漏洞、内部作恶或外部攻击的风险。

突出事件:

Mt. Gox(2014):85万枚比特币(约47亿美元)被盗,震撼市场。

FTX(2022):管理层作恶,导致客户资产损失80亿美元。

DMM Bitcoin(2024):交易所安全漏洞导致大量资产被盗。

行业影响

交易所接受更严格的监管,须证明储备金,采用资产隔离管理。

用户转向去中心化交易所(DEX),推动自托管钱包需求上升。

这些事件集体推动了行业对安全问题的重视。从技术层面看,行业开始加大对钱包管理、智能合约审计、跨链桥安全设计的投入;从管理层面看,中心化平台被迫加强内部权限控制和员工培训。然而,安全问题仍然是行业发展的核心瓶颈,尤其是在新技术快速迭代的背景下。

2. 监管趋势与合规化的加速

黑客攻击事件直接导致监管机构的关注度提升,尤其是在损失金额巨大、影响广泛的事件(如Mt. Gox、FTX)之后,全球监管趋势呈现以下特点:

早期监管空白到逐步完善:

Mt. Gox事件(2014)发生时,全球对加密行业的监管几乎为零,导致投资者损失难以追回。而到了2020年代,日本(Coincheck事件后)、欧盟(MiCA框架)、美国(FTX事件后SEC加强执法)等地开始制定更细化的监管规则,要求交易所实施KYC/AML、资金隔离存储,并定期接受审计。

来源:https://www.fsa.go.jp/en/news/2022/20221207/01.pdf

跨链桥与DeFi监管的探索:

Poly Network、Wormhole等跨链桥攻击事件暴露了去中心化金融(DeFi)领域的监管盲区。未来监管机构可能会尝试通过技术手段(如链上追踪)或立法手段(如强制披露协议开发者身份)来规范DeFi,同时避免扼杀创新。

冷/热钱包管理规范:

Bybit(2025)、KuCoin(2020)等事件推动了监管机构对钱包管理的关注。未来可能出现强制性要求,例如交易所需将一定比例资产存储在冷钱包中,或定期公开资金储备证明。

影响:

监管的加强短期内可能增加合规成本,尤其是对中小型交易所而言,但长期来看有助于行业规范化,减少系统性风险。例如,日本在Coincheck事件后加强监管,推动了冷存储技术的普及;而FTX事件则促使全球对中心化平台的透明度要求提高。

3. 行业信任重建路径

黑客攻击事件对投资者信任的打击是显而易见的,尤其是在Mt. Gox、FTX等事件导致大规模用户损失后。信任重建需要从技术和制度两方面入手:

技术透明性提升:

KuCoin(2020)、Wormhole(2022)等事件后,部分资金通过链上追踪或协议漏洞修复得以恢复,表明区块链的透明性在危机处理中具有优势。未来,链上证明(Proof of Reserves)可能成为行业标准,中心化平台需定期公开资产储备,增强用户信心。

赔偿与保险机制:

Coincheck(2018)、DMM Bitcoin(2024)通过自有资金或保险赔偿用户,缓解了部分信任危机。这表明,建立行业保险基金或强制性赔偿机制可能是未来的趋势。例如,类似传统金融的存款保险制度可能在加密行业中逐步推广。

去中心化趋势的推动:

Ronin网络(2022)事件后,行业开始重新审视去中心化验证机制的必要性。未来,随着去中心化交易所(DEX)和自托管钱包的普及,用户对中心化平台的依赖可能减少,从而分散风险。

信任重建是一个长期过程。短期内,投资者可能会更倾向于选择头部交易所或完全去中心化的解决方案;长期看,行业若能通过技术创新和自律机制减少黑客攻击的发生频率,信任危机或将逐步缓解。

知名加密黑客组织

加密货币领域的黑客攻击通常涉及复杂的网络犯罪组织,这些组织利用技术漏洞、社会工程和其他手段窃取资金。

以下是一些在加密货币领域中较为知名的黑客组织,基于公开报道和历史事件总结。需要注意的是,这些组织的具体身份和归属往往难以完全确认,部分归属可能基于推测。

以上组织在加密货币领域的影响不同,有些(如Lazarus Group)以直接窃取加密资产为主,有些(如DarkSide、REvil)更多通过勒索软件间接涉及加密货币。这些组织的归属和活动细节往往基于公开报道、执法机构声明或安全公司分析,具体身份可能存在争议。

需要注意的是,加密黑客攻击的幕后组织往往隐藏得较深,归因可能受到政治或其他因素影响。此外,随着技术发展,新的黑客组织可能不断出现,加密货币领域的安全挑战仍将持续。

网络攻击和防御措施

黑客攻击可通过多种方式进行,包括网络钓鱼、恶意软件、勒索软件、拒绝服务、SQL注入、智能合约漏洞以及51%攻击等。每种攻击方式都可能导致资金丢失或系统崩溃。

但可以通过防御措施如双因素身份验证、防病毒软件、备份钱包、使用加密网络、定期安全审计等减少风险。

来源:https://cointelegraph.com/learn/articles/8-most-common-cyberattacks-and-how-to-prevent-them

洗钱方式和防御措施

洗钱方式包括混币器、跨链桥、去中心化交易所(DEX)、场外交易(OTC)、批量交易和交易所拆分。

防御措施包括使用多个钱包地址、定期检查交易历史、检查跨链桥安全性、选择信誉高的DEX平台、验证OTC交易对方身份、监控批量交易异常,以及加强交易所间资金流向监管。这些措施帮助识别并防止洗钱活动。

来源:https://home.treasury.gov/news/press-releases/jy1933

和传统黑客的对比

加密黑客攻击与传统黑客攻击在技术手段、攻击目标、影响范围及防御措施等方面存在显著差异。加密黑客攻击侧重于通过区块链和加密货币漏洞获取资产,而传统黑客攻击更多依赖于传统IT基础设施的安全漏洞。

随着加密货币的普及,如何提升加密行业的安全性、加强监管以及提高用户的安全意识,将是减少此类攻击的关键。

来源:https://en.wikipedia.org/wiki/WannaCry_ransomware_attack

给个人投资者建议

1. 分散投资,降低风险

黑客攻击事件表明,单一平台或项目的安全漏洞可能带来重大损失。通过将资金分散至多个平台和项目,可以有效减轻单一事件对整体投资组合的影响,降低整体风险。

2. 选择安全性较高的平台

选择具备优良安全历史和技术保障的平台是减少风险的关键。优先考虑那些提供冷存储、双重认证(2FA)和资金保险等安全措施的平台,以确保资产的安全性。

用户应关注交易所是否采取冷存储(将大多数资产离线存储)、多重签名钱包、保险基金(如SAFU基金)以及财政储备等安全措施。

例如,截至2025年3月9日,Gate.io的财政储备为103.28 亿美元,充分展示了其在保障用户资金方面的实力。

3. 了解并利用风险管理工具

使用交易所的保险基金、资产追踪技术等风险管理工具可以有效增强安全保障。选择那些能快速响应黑客攻击并具备追回资产能力的平台。

此外,启用双因素认证(2FA)增加账户安全,定期监控账户活动,及时发现可疑交易和潜在威胁。

来源:https://play.google.com/store/apps/details?id=com.google.android.apps.authenticator2&pli=1

4. 保持长期投资视角

尽管短期市场波动较大,但从长期来看,行业的安全性和技术将不断进步。选择那些能够应对市场波动,并从过去的攻击事件中汲取教训、提升安全防护的项目,能够为投资者带来更稳健的回报。

5. 警惕钓鱼攻击与社交工程

随着技术的不断发展,黑客的攻击手段也变得愈加复杂,尤其是通过社交工程手段(如钓鱼攻击)获取个人信息。投资者应增强安全意识,避免点击可疑链接或轻易分享个人信息,从而防范潜在的安全威胁。

6. 做好尽职调查,避免盲目投资

在投资前,务必充分了解项目的背景、团队以及其安全措施。避免盲目跟风或仅凭市场热度投资,选择那些具备强大技术能力并能有效应对安全挑战的项目。

7. 保持知识更新,关注行业动态

加密领域是一个快速发展的行业,投资者需要持续更新对安全协议、市场动态和技术发展的认知。保持对行业变化的敏感,能够帮助你在复杂的市场环境中做出更为明智的决策。

个人投资者应提高安全意识,谨慎选择平台,并通过分散投资、了解风险管理工具等措施降低风险。避免因单一攻击事件导致的重大损失,并保持长期投资视角,选择那些有能力应对挑战并不断提升安全防护的项目。

结语

加密货币行业的迅猛发展伴随着巨大的创新与财富机遇,但安全问题始终是其最大的挑战之一。历次重大黑客攻击不仅造成了数十亿美元的资产损失,也暴露了加密交易所、钱包和跨链技术等领域的安全漏洞。随着黑客手段日益精细,且背后往往涉及复杂的网络犯罪组织,如何增强安全防护措施,提升监管能力,成为行业发展的重要课题。

尽管如此,行业也在不断努力通过技术创新和防范机制提升安全性,例如通过智能合约审计、去中心化防御和加强员工安全培训等措施,力图降低风险并提升用户信任。

未来,随着技术的成熟和监管的完善,预计加密货币行业将更加安全且稳健,推动其走向更广阔的应用场景与社会接受度。然而,安全风险仍然是一个不可忽视的长期挑战,只有行业各方共同努力,才能有效防止黑客攻击和洗钱等违法活动,确保加密货币市场健康发展。

相关文章

Gate 研究院:BTC 突破 10 万美元大关,11 月加密货币交易量首次突破 10 万亿美元

Gate 研究院:2025 年 Q1 加密货币市场回顾

Gate 研究院:迷因币 (Memecoin) 板块与比特币价格的联动关系研究

Gate 研究院:加密货币市场 2024 年发展回顾与 2025 年趋势预测