#LayerZeroCEOAdmitsProtocolFlaws

Confession du PDG de LayerZero : Failles du protocole et suite au $290M Hack

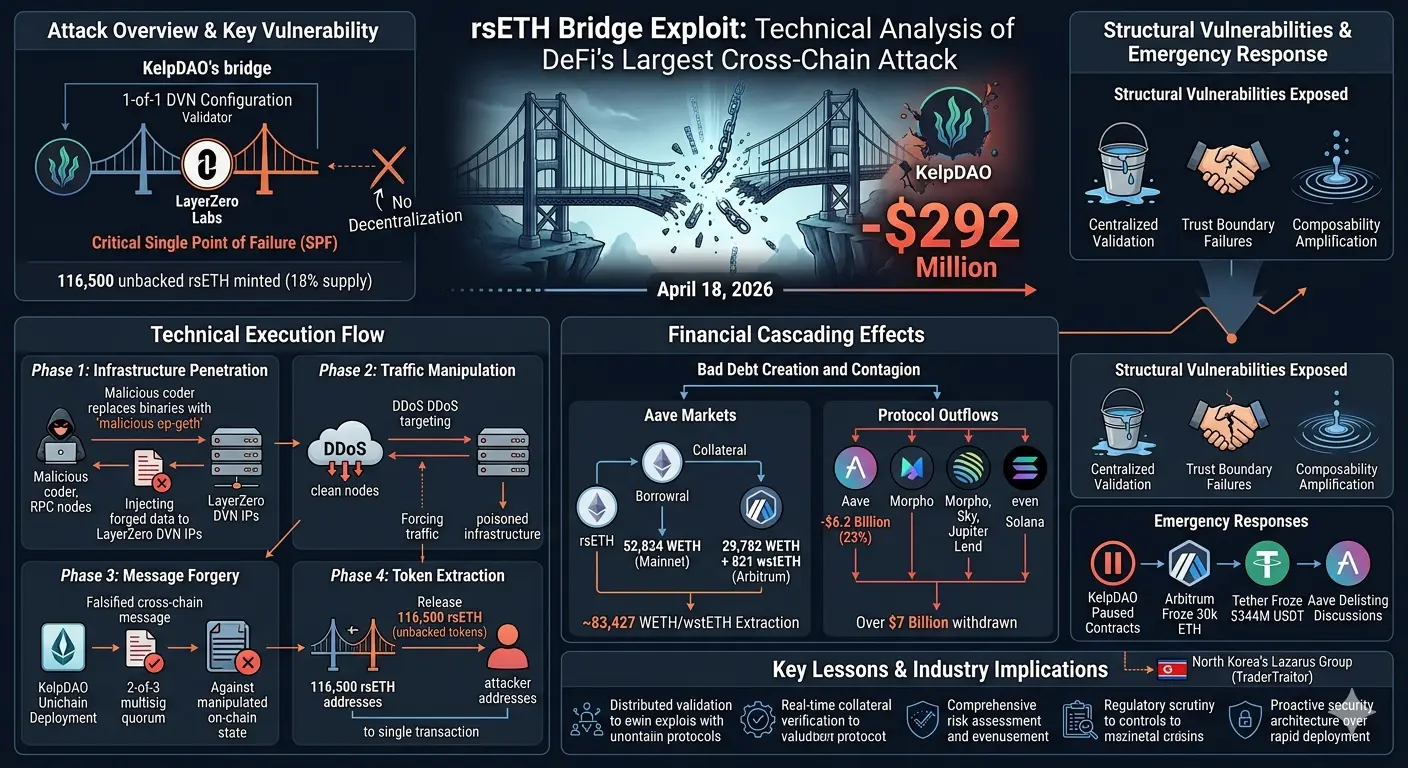

Le monde cross-chain a été secoué en avril-mai 2026. Le PDG de LayerZero, Bryan Pellegrino, a révélé une faille critique dans le contrat du token d’Across Protocol. La même semaine, le hack de KelpDAO de 292 millions de dollars a éclaté. La communauté s’est levée : « Augmenter le nombre de validateurs ne suffit pas ».

1. Confession du PDG : « Alarme rouge » dans le contrat du token

Pellegrino a adressé un message à l’équipe d’Across : « Vous avez laissé par erreur une fonction qui doit rester privée dans votre application ERC20 en public. Le propriétaire du contrat peut retirer des tokens depuis n’importe quel portefeuille et mettre le solde à zéro. De plus, les contrats d’Across et d’UMA ont un pouvoir de minting illimité ».

Suggestion de solution : Transférez la propriété du contrat à un contrat intelligent immuable. Désactivez les droits de mint/burn. Car c’est une faille permanente. Pellegrino : « Si vous avez un bug bounty, contactez l’équipe LayerZero ».

2. La catastrophe de $292M KelpDAO : une querelle de responsabilité

Vers le 20 avril, le pont LayerZero de KelpDAO a été vidé : 116 500 rsETH, $292M a disparu. Suspicions de Lazarus Group.

LayerZero : « L’attaque n’est pas contre notre protocole, mais une attaque sur l’infrastructure. KelpDAO utilise un DVN 1-sur-1, donc c’est un incident isolé ». Autrement dit, ils faisaient confiance à un seul réseau de validateurs, notre recommandation était un DVN multiple.

La communauté est en colère : « Votre infrastructure RPC a été piratée, vous ne pouvez pas simplement blâmer KelpDAO ». 47 % des OApp utilisent encore un DVN 1-sur-1. Risque de 4,5 milliards de dollars.

3. Problème structurel : architecture DVN

LayerZero parle de « sécurité modulaire » : les applications choisissent leurs propres DVN. Mais si les paramètres par défaut sont faibles, les projets confient sans le savoir à un seul validateur. C’est ce qui s’est passé avec KelpDAO. Les attaquants ont empoisonné les RPC et fait approuver de faux messages.

Stani Kulechov a averti : « Les exploits de ponts sont une menace existentielle pour la DeFi. Après Ronin, Poly Network, Nomad, c’est maintenant LayerZero qui est sous les projecteurs ».

Impact sur le marché • Token ZRO : après le hack, chute de 20 %, entre 1,47 $ et 2,28 $. Bien qu’il ait rebondi de 5,18 % en 3 jours, la tendance reste baissière. • Risque TVL : plus de 4,5 milliards de dollars en OApp, fonctionnant avec un DVN 1-sur-1. Si une attaque similaire se reproduit, le risque de contagion est élevé. • Crise de confiance : « Zero contagion » a été annoncé, mais la communauté n’est pas convaincue. La sécurité des ponts dans la DeFi est désormais la priorité numéro un.

Résumé : LayerZero affirme que « chaque application choisit sa propre sécurité », mais les paramètres par défaut mettent des milliards en danger. La révélation d’Across par le PDG est bien intentionnée, mais la posture « la responsabilité n’est pas la nôtre » après KelpDAO a suscité des réactions. La sécurité au niveau du protocole ne se résout pas simplement en ajoutant plus de validateurs. La régulation, les standards et la transparence à l’échelle de l’industrie sont indispensables.

#GateSquareMayTradingShare

#PartageDeTradingDeMaiGare

#LayerZeroCEOAdmitsProtocolFlaws

Confession du PDG de LayerZero : Failles du protocole et suite au $290M Hack

Le monde cross-chain a été secoué en avril-mai 2026. Le PDG de LayerZero, Bryan Pellegrino, a révélé une faille critique dans le contrat du token d’Across Protocol. La même semaine, le hack de KelpDAO de 292 millions de dollars a éclaté. La communauté s’est levée : « Augmenter le nombre de validateurs ne suffit pas ».

1. Confession du PDG : « Alarme rouge » dans le contrat du token

Pellegrino a adressé un message à l’équipe d’Across : « Vous avez laissé par erreur une fonction qui doit rester privée dans votre application ERC20 en public. Le propriétaire du contrat peut retirer des tokens depuis n’importe quel portefeuille et mettre le solde à zéro. De plus, les contrats d’Across et d’UMA ont un pouvoir de minting illimité ».

Suggestion de solution : Transférez la propriété du contrat à un contrat intelligent immuable. Désactivez les droits de mint/burn. Car c’est une faille permanente. Pellegrino : « Si vous avez un bug bounty, contactez l’équipe LayerZero ».

2. La catastrophe de $292M KelpDAO : une querelle de responsabilité

Vers le 20 avril, le pont LayerZero de KelpDAO a été vidé : 116 500 rsETH, $292M a disparu. Suspicions de Lazarus Group.

LayerZero : « L’attaque n’est pas contre notre protocole, mais une attaque sur l’infrastructure. KelpDAO utilise un DVN 1-sur-1, donc c’est un incident isolé ». Autrement dit, ils faisaient confiance à un seul réseau de validateurs, notre recommandation était un DVN multiple.

La communauté est en colère : « Votre infrastructure RPC a été piratée, vous ne pouvez pas simplement blâmer KelpDAO ». 47 % des OApp utilisent encore un DVN 1-sur-1. Risque de 4,5 milliards de dollars.

3. Problème structurel : architecture DVN

LayerZero parle de « sécurité modulaire » : les applications choisissent leurs propres DVN. Mais si les paramètres par défaut sont faibles, les projets confient sans le savoir à un seul validateur. C’est ce qui s’est passé avec KelpDAO. Les attaquants ont empoisonné les RPC et fait approuver de faux messages.

Stani Kulechov a averti : « Les exploits de ponts sont une menace existentielle pour la DeFi. Après Ronin, Poly Network, Nomad, c’est maintenant LayerZero qui est sous les projecteurs ».

Impact sur le marché • Token ZRO : après le hack, chute de 20 %, entre 1,47 $ et 2,28 $. Bien qu’il ait rebondi de 5,18 % en 3 jours, la tendance reste baissière. • Risque TVL : plus de 4,5 milliards de dollars en OApp, fonctionnant avec un DVN 1-sur-1. Si une attaque similaire se reproduit, le risque de contagion est élevé. • Crise de confiance : « Zero contagion » a été annoncé, mais la communauté n’est pas convaincue. La sécurité des ponts dans la DeFi est désormais la priorité numéro un.

Résumé : LayerZero affirme que « chaque application choisit sa propre sécurité », mais les paramètres par défaut mettent des milliards en danger. La révélation d’Across par le PDG est bien intentionnée, mais la posture « la responsabilité n’est pas la nôtre » après KelpDAO a suscité des réactions. La sécurité au niveau du protocole ne se résout pas simplement en ajoutant plus de validateurs. La régulation, les standards et la transparence à l’échelle de l’industrie sont indispensables.

#GateSquareMayTradingShare

#PartageDeTradingDeMaiGare

#LayerZeroCEOAdmitsProtocolFlaws