GoPlus คำเตือนฉุกเฉิน: พบช่องโหว่ระดับความเสี่ยงสูงใน EngageLab SDK อาจทำให้คีย์ส่วนตัวของกระเป๋าเงินคริปโต 30 萬 ใบเสี่ยงรั่วไหลได้

แพลตฟอร์มความปลอดภัยบล็อกเชน GoPlus ได้เผยแพร่การแจ้งเตือนเหตุฉุกเฉินเมื่อวันที่ 10 เมษายน โดยระบุว่า EngageLab SDK ซึ่งถูกใช้อย่างแพร่หลายในสื่อแจ้งเตือนแบบพุชสำหรับ Android มีช่องโหว่ด้านความปลอดภัยอย่างร้ายแรง ส่งผลกระทบต่อผู้ใช้ Android มากกว่า 50 ล้านคน โดยประมาณ 30 ล้านคนเป็นผู้ใช้กระเป๋าเงินเข้ารหัส ผู้โจมตีสามารถติดตั้งมัลแวร์ที่ปลอมตัวเป็นแอปพลิเคชันที่ถูกต้องตามกฎหมายบนอุปกรณ์ของเหยื่อ เพื่อขโมยคีย์ส่วนตัวของกระเป๋าเงินเข้ารหัสและข้อมูลรับรองการเข้าสู่ระบบ

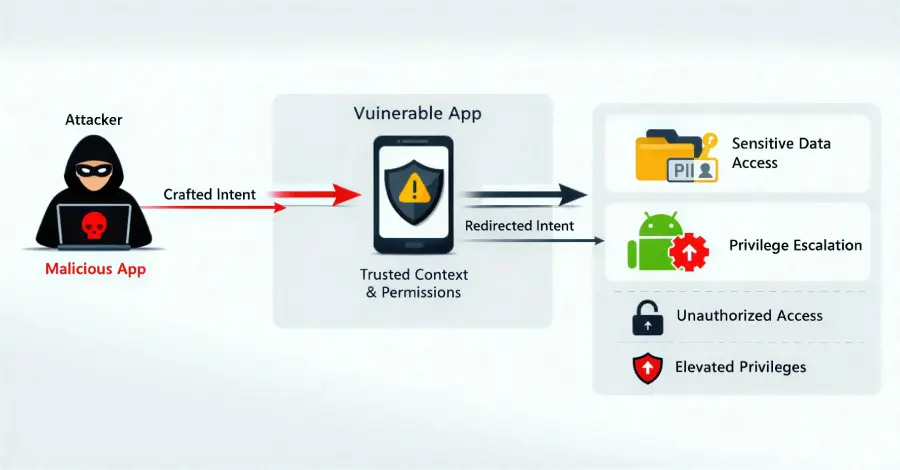

หลักการทางเทคนิคของช่องโหว่: แค่อาศัยการทำงานแบบเงียบๆ ของห่วงโซ่การโจมตีข้ามแอป

(ที่มา:GoPlus)

(ที่มา:GoPlus)

ข้อบกพร่องหลักของช่องโหว่นี้อยู่ที่ว่า EngageLab SDK ไม่ได้มีการตรวจสอบแหล่งที่มาของคำสั่งอย่างเพียงพอสำหรับกลไกการสื่อสาร Intent ของระบบ Android Intent เป็นกลไกที่ถูกต้องตามกฎหมายสำหรับการส่งคำสั่งระหว่างแอปของ Android แต่การนำไปใช้งานของ EngageLab SDK อนุญาตให้คำสั่งจากแหล่งที่ไม่ได้รับอนุญาตข้ามขั้นตอนการตรวจสอบตามปกติได้ ทำให้แอปเป้าหมายถูกกระตุ้นให้ดำเนินการที่อ่อนไหว

ห่วงโซ่การโจมตีครบ 3 ขั้นตอน

การฝังแอปที่เป็นอันตราย:ผู้โจมตีปลอมมัลแวร์ให้เป็นแอปที่ถูกต้องตามกฎหมาย และชักจูงให้เหยื่อติดตั้งบนอุปกรณ์ Android เครื่องเดียวกัน

การแทรก Intent ที่เป็นอันตราย:แอปที่เป็นอันตรายส่ง Intent ที่ถูกออกแบบมาอย่างพิถีพิถัน ไปยังคลังเงินเข้ารหัสหรือแอปการเงินที่ได้ผนวกรวม EngageLab SDK บนเครื่องเดียวกันอยู่แล้ว

การทำงานเกินสิทธิที่ไม่เหมาะสม:หลังจากแอปเป้าหมายได้รับ Intent แอปจะดำเนินการที่ไม่ได้รับอนุญาตโดยที่ผู้ใช้ไม่ทราบ รวมถึงการขโมยคีย์ส่วนตัวของกระเป๋าเงิน ข้อมูลรับรองการเข้าสู่ระบบ และข้อมูลที่อ่อนไหวอื่นๆ

ความอันตรายสูงสุดของห่วงโซ่การโจมตีนี้อยู่ที่ความสามารถในการทำงานแบบเงียบๆ:เหยื่อไม่จำเป็นต้องมีการดำเนินการใดๆ เพียงแต่อุปกรณ์มีแอปที่เป็นอันตรายร่วมกับแอปที่มี EngageLab SDK เวอร์ชันที่มีช่องโหว่ การโจมตีจะเสร็จสิ้นได้ในเบื้องหลัง

ขนาดผลกระทบ:ผู้ใช้เข้ารหัสเผชิญความเสี่ยงการสูญเสียสินทรัพย์ที่แก้ไขไม่ได้

EngageLab SDK ซึ่งเป็นองค์ประกอบพื้นฐานของการแจ้งเตือนแบบพุชที่ถูกใช้งานอย่างแพร่หลาย ถูกผนวกรวมเข้ากับแอป Android หลายพันรายการ ทำให้ขอบเขตการแพร่กระจายของช่องโหว่นี้อยู่ในระดับขนาดของ 50 ล้านเครื่อง โดยที่ผู้ใช้กระเป๋าเงินเข้ารหัสมีประมาณ 30 ล้านคน

เมื่อคีย์ส่วนตัวของกระเป๋าเงินเข้ารหัสถูกเปิดเผย ผู้โจมตีจะสามารถควบคุมสินทรัพย์บนเชนของเหยื่อได้อย่างสมบูรณ์ และเนื่องจากลักษณะการทำธุรกรรมบนบล็อกเชนที่ย้อนกลับไม่ได้ ทำให้การสูญเสียประเภทนี้แทบจะไม่สามารถเรียกคืนได้ ความเสี่ยงจึงสูงกว่ากรณีเหตุข้อมูลรั่วไหลของแอปทั่วไปอย่างมาก

มาตรการตอบสนองฉุกเฉิน:รายการการดำเนินการแบบทันทีของนักพัฒนาและผู้ใช้

คำแนะนำด้านความปลอดภัยแบบแบ่งกลุ่ม

- นักพัฒนาและผู้ให้บริการแอปพลิเคชัน

· ตรวจสอบทันทีว่าผลิตภัณฑ์ของคุณได้ผนวกรวม EngageLab SDK หรือไม่ และยืนยันว่าเวอร์ชันปัจจุบันต่ำกว่า 4.5.5 หรือไม่

· อัปเกรดเป็น EngageLab SDK 4.5.5 หรือเวอร์ชันที่ได้รับการแก้ไขอย่างเป็นทางการที่สูงกว่า (โปรดดูเอกสารอย่างเป็นทางการของ EngageLab)

· เผยแพร่อัปเดตเวอร์ชันใหม่อีกครั้ง และแจ้งให้ผู้ใช้ทำการอัปเดตโดยเร็วที่สุด

- ผู้ใช้ Android ทั่วไป

· ไปที่ Google Play ทันทีเพื่ออัปเดตแอปทั้งหมด โดยให้ความสำคัญกับแอปกระเป๋าเงินเข้ารหัสและแอปการเงินเป็นอันดับแรก

· ระมัดระวังแอปที่ดาวน์โหลดจากแหล่งที่ไม่ทราบที่มา หรือช่องทางที่ไม่ใช่ทางการ และหากจำเป็นให้ลบออกทันที

· หากสงสัยว่าคีย์ส่วนตัวถูกเปิดเผยแล้ว ควรสร้างกระเป๋าเงินใหม่บนอุปกรณ์ที่ปลอดภัย ย้ายสินทรัพย์ และปิดใช้งานที่อยู่เดิมอย่างถาวร

คำถามที่พบบ่อย

EngageLab SDK คืออะไร และเหตุใดจึงถูกผนวกรวมอย่างแพร่หลายในกระเป๋าเงินเข้ารหัส?

EngageLab SDK เป็นชุดซอฟต์แวร์จากบุคคลที่สามที่ให้ฟังก์ชันการแจ้งเตือนแบบพุชสำหรับ Android เนื่องจากความสะดวกในการนำไปใช้งาน จึงถูกเลือกใช้โดยแอปเป็นจำนวนมาก การแจ้งเตือนแบบพุชแทบเป็นฟีเจอร์มาตรฐานของแอปบนมือถือทั้งหมด ซึ่งทำให้ EngageLab SDK มีอยู่ในกระเป๋าเงินเข้ารหัสและแอปการเงินอย่างแพร่หลาย จนส่งผลให้ขอบเขตการแพร่กระจายของช่องโหว่นี้อยู่ที่ระดับผู้ใช้ 50 ล้านคน

จะยืนยันได้อย่างไรว่าระบบของฉันได้รับผลกระทบจากช่องโหว่นี้หรือไม่?

หากอุปกรณ์ Android ของคุณติดตั้งกระเป๋าเงินเข้ารหัสหรือแอปการเงิน และยังไม่ได้อัปเดตเป็นเวอร์ชันล่าสุด ก็มีความเสี่ยงที่จะได้รับผลกระทบ แนะนำให้อัปเดตแอปทั้งหมดทันทีใน Google Play Store นักพัฒนาสามารถตรวจสอบหมายเลขเวอร์ชันของ SDK ภายในแอป เพื่อยืนยันว่าใช้ EngageLab SDK เวอร์ชันที่ต่ำกว่า 4.5.5 หรือไม่

หากคีย์ส่วนตัวถูกเปิดเผยแล้ว ควรจัดการฉุกเฉินอย่างไร?

ควรสร้างที่อยู่กระเป๋าเงินใหม่ทั้งหมดบนอุปกรณ์ที่ไม่ได้รับการติดเชื้อทันที ย้ายสินทรัพย์ทั้งหมดจากกระเป๋าเงินเดิมไปยังที่อยู่ใหม่ และปิดใช้งานที่อยู่เดิมอย่างถาวร จากนั้นให้เปลี่ยนรหัสผ่านสำหรับการเข้าสู่ระบบของแพลตฟอร์มที่เกี่ยวข้องทั้งหมดพร้อมกัน และเปิดใช้งานการยืนยันตัวตนแบบสองขั้นตอนสำหรับบัญชีเพื่อลดความเสี่ยงที่จะถูกบุกรุกเพิ่มเติมในภายหลัง