Першопричини та перебіг справи Drift: хакери з Північної Кореї проникали 6 місяців — як організувати найбільшу DeFi-атаку навесні 2026 року

Атака з проникненням північнокорейської організації тривала понад пів року: зловмисники за допомогою соціальної інженерії та Durable Nonce викрали приблизно $8B активів, завдавши серйозного удару по безпеці та довірі в DeFi.

Розробка плану тривалістю в пів року: від світських бесід на зустрічах до $280 млн пограбування

1 квітня, хоча це мало б бути день жартів і розіграшів, в екосистемі Solana сталося жорстке зіткнення з реальністю. Провідна платформа для сталих контрактів Drift Protocol виявилася під час нападу. За лічені 10 секунд атака призвела до зникнення активів користувачів приблизно на від $280 млн до $286 млн, встановивши найбільший хакерський рекорд у сфері DeFi з 2026 року.

- Відповідні новини: DeFi-платформу Drift зламали в день дурня! Хакер вивіз активи на $270 млн, а ключ адміністратора став вразливістю

Згідно зі звітом про розслідування, оприлюдненим командою Drift після інциденту, подія стала наслідком «структурованої розвідувальної операції», яка готувалася понад 6 місяців і мала бекграунд на рівні держави. Попереднє розслідування вказує на високий зв’язок цієї операції з північнокорейською загрозою UNC4736 (також відомою як AppleJeus або Citrine Sleet), яка раніше, у жовтні 2024 року, здійснила атаку на Radiant Capital на $50 млн. Ця кампанія проникнення в Drift відрізнялася від традиційного пошуку вразливостей у коді: замість цього з надзвичайною точністю проводилося людське маніпулювання, що дозволило обійти багатоетапні захисти, зокрема аудит коду та захисти апаратних гаманців.

Джерело ілюстрації: X/@DriftProtocol Звіт про розслідування, оприлюднений командою Drift після інциденту; подія стала наслідком «структурованої розвідувальної операції», яка готувалася понад 6 місяців і мала бекграунд на рівні держави

Стратегія «тіньових посередників» північнокорейських хакерів

Ця довгострокова афера почалася з великої криптовалютної конференції у жовтні 2025 року. Тоді кілька людей, які представлялися як співробітники компаній з кількісної торгівлі, активно налагодили контакт із ключовими учасниками Drift і висловили інтерес до співпраці щодо інтеграції протоколу та забезпечення ліквідності.

Протягом наступних шести місяців ці хакери демонстрували надзвичайно високу професійну дисципліну та технічну грамотність: вони часто обговорювали торгові стратегії з командою розробників через Telegram-канали. Додатково, у період із грудня 2025 року до січня 2026 року вони фактично розгорнули на Drift повнофункціональний «Екосистемний сейф (Ecosystem Vault)» і внесли понад $1 млн власних коштів, щоб сформувати довіру.

Варто зазначити, що люди, які з’являлися на місці на зустрічі, не були північнокорейцями — це свідчить про те, що північнокорейські хакери дедалі частіше наймають сторонніх посередників або агентів із ідеально підібраними посвідченнями для проведення очної соціальної інженерії. Така модель «глибокого занурення» допомогла команді Drift зняти настороженість і сприймати приховану загрозу як довготривалого та надійного партнера.

Durable Nonce та вразливості інструментів розробки

Після формування міцної довіри хакери перейшли до виконання фінального плану проникнення: через поширення шкідливих кодових репозиторіїв (Repo) або запрошення встановити тестову версію застосунку (TestFlight) вони заражали робочі пристрої розробників. Розслідування встановило, що атакувальники скористалися критичними вразливостями в тодішніх інструментах розробки VSCode та Cursor: розробникам достатньо було відкрити в редакторі певну папку — і шкідливий код автоматично виконуватиметься без будь-яких підказок.

Як тільки зловмисникам вдалося взяти під контроль пристрої двох членів Ради з безпеки (Security Council), вони спонукали їх підписати авторизаційні команди з правами на керування. Далі вони скористалися законною функцією Solana під назвою «Durable Nonces», щоб зберігати ці заздалегідь підписані інструкції транзакцій у блокчейні протягом до тижня, обходячи виявлення.

Лише до 1 квітня пастка була повністю зведена: за 10 секунд хакери виконали 31 операцію зняття коштів. Уражені активи виявилися надзвичайно широкими: серед них були токен $JLP на $155 млн, а також понад $66,40 млн $USDC, $477 тис. $WETH та інші популярні активи. Це призвело до того, що загальна вартість заблокованих коштів Drift (TVL) впала з $550 млн до менш ніж $250 млн, а ціна рідного токена Drift — DRIFT — обвалилася більш ніж на 98%.

Цивільна недбалість: спір навколо AI загрози, примусова трансформація як приклад безпеки в DeFi

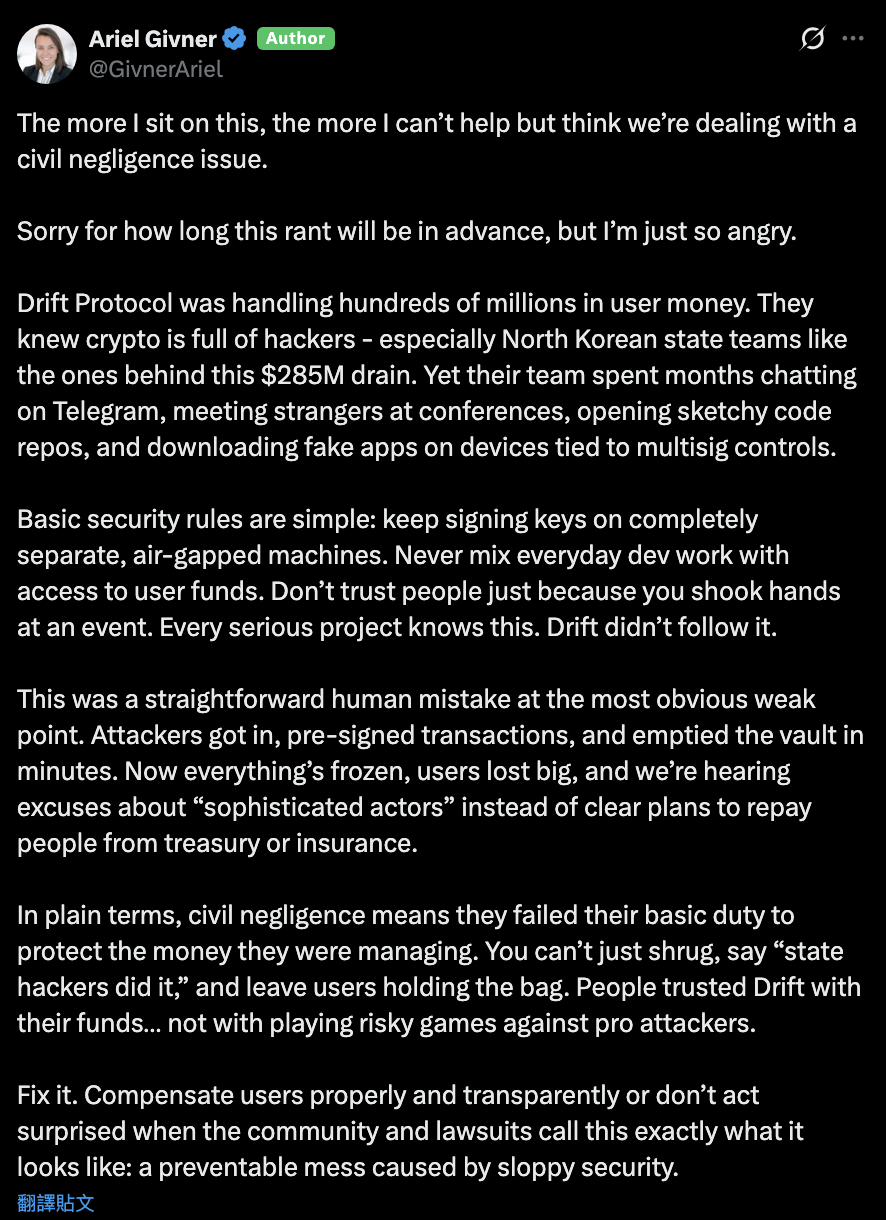

Цей інцидент викликав різку критику як у юридичній, так і в технічній спільноті. Криптовалютний адвокат Ariel Givner зазначив, що дії команди Drift можуть кваліфікуватися як «цивільна недбалість», оскільки команда розробників не дотримувалася базових процедур операційної безпеки, наприклад, не зберігала підписувальні ключі на повністю ізольованих фізичних пристроях (Air-gapped systems) і не відкривала файли невідомого походження на пристроях, пов’язаних із керуванням привілеями.

Джерело ілюстрації: X/@GivnerAriel Криптовалютний адвокат Ariel Givner зазначив, що дії команди Drift можуть кваліфікуватися як «цивільна недбалість»

Паралельно технічний директор Ledger Чарльз Гійемé (Charles Guillemet) попередив, що зі зростанням і поширенням технологій AI витрати на такі витончені соціальні інженерії наближаються до нуля. AI здатний генерувати надзвичайно переконливі фальшиві ідентичності та технічні документи, через що захисна лінія людини стає дедалі крихкішою. Наразі Drift заморозив усі функції протоколу та намагається вести ончейн-перемовини з гаманцем хакерів, але різні сторони здебільшого налаштовані песимістично щодо повернення коштів.

Цей інцидент дав усій індустрії суворе попередження: коли хакери вже перейшли до боротьби з людською психологією, а не з логікою коду, одна лише мультипідписна (multisig) модель управління більше не може гарантувати безпеку активів. Єдиний шлях протидії державним загрозам — посилити операційну дисципліну та забезпечити апаратну ізоляцію.

Додаткове читання

Drift遭駭誰的錯?駭客跨鏈資產卻未凍結,ZachXBT痛批Circle失職