疑似美國政府工具外洩!谷歌揭加密貨幣詐騙新型 iPhone 攻擊鏈

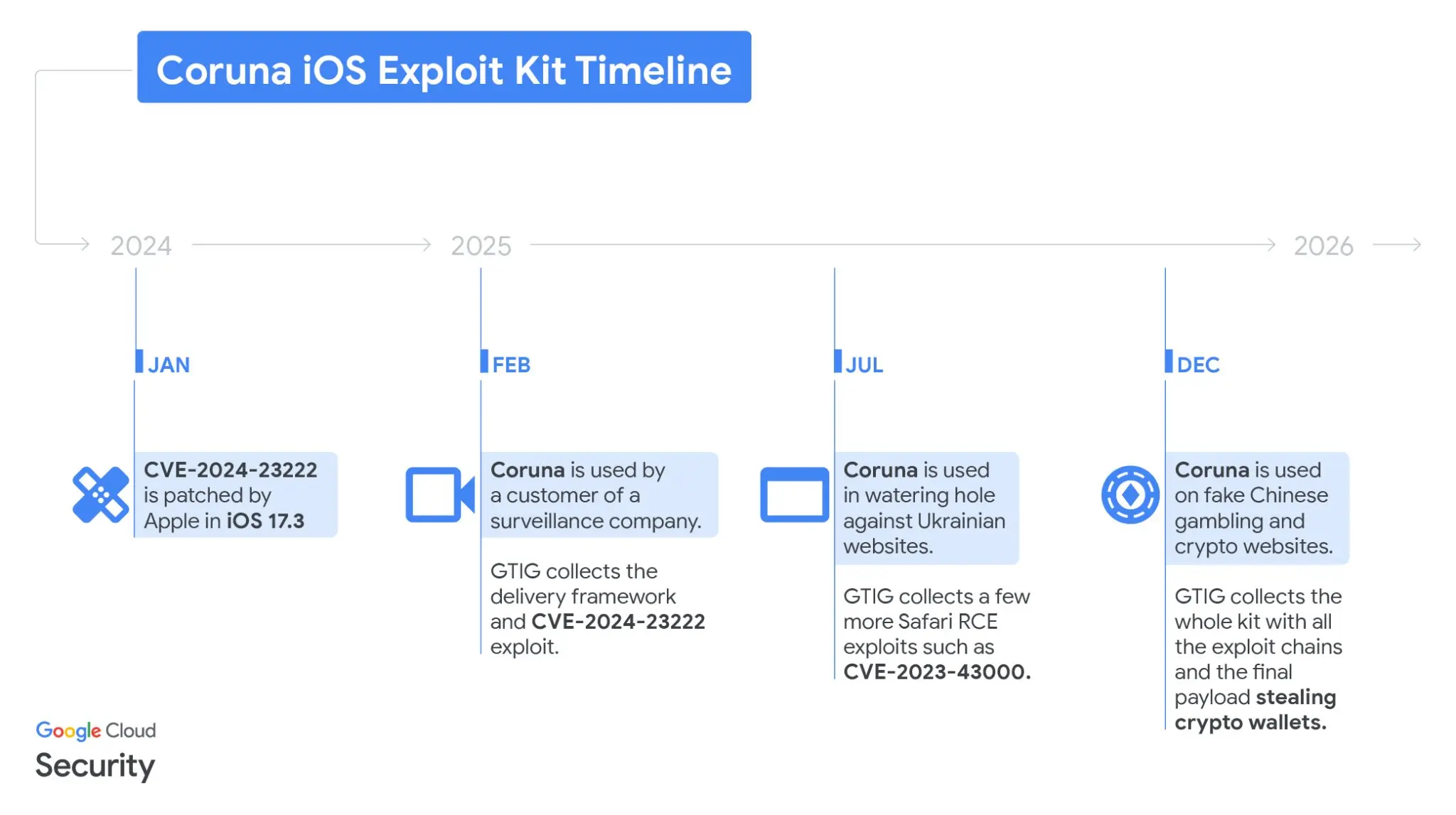

谷歌威脅情報小組(GTIG)週三發布報告,揭示一個名為 Coruna 的新型 iPhone 漏洞利用工具包已被部署於大規模加密貨幣詐騙活動中。行動安全公司 iVerify 透露,Coruna 工具包可能源自美國政府,並在失控後被對手及網路犯罪組織轉用於加密貨幣詐騙。

Coruna 工具包技術剖析:如何定向竊取加密錢包

(來源:Mandiant)

(來源:Mandiant)

Coruna 採用 JavaScript 技術對訪問虛假網站的 iOS 設備進行指紋識別,確認目標版本後自動投放漏洞利用程序。一旦設備遭到入侵,工具包將系統性搜尋以下類型的敏感資訊:

加密助記詞:主動掃描含有「備份短語(backup phrase)」及「種子短語(seed phrase)」關鍵字的本地文字

主流加密應用程式:定向瞄準 Uniswap 和 MetaMask 等去中心化錢包應用,提取密鑰或帳戶資料

金融帳戶資訊:同步搜尋銀行帳戶及其他支付相關敏感數據

GTIG 確認 Coruna 與當前最新 iOS 版本不相容,強烈建議所有 iPhone 用戶立即更新系統。無法升級者應開啟蘋果提供的「鎖定模式(Lockdown Mode)」,蘋果官方稱此模式可有效抵禦高度複雜的針對性攻擊。

從情報行動到加密詐騙網站:Coruna 的兩條傳播路徑

GTIG 的追蹤顯示,Coruna 工具包歷經兩個截然不同的使用階段。最初,疑似俄羅斯情報組織透過被入侵的烏克蘭網站,將工具包定向投放給特定地理位置的 iPhone 用戶,呈現典型的情報收集作業特徵。

2025 年 12 月,GTIG 在規模龐大的虛假中文金融網站群中發現了相同的 JavaScript 框架,包括一個直接仿冒加密貨幣交易所 WEEX 的山寨站點。當 iOS 用戶訪問這些假網站時,工具包在後台自動提取財務信息,優先針對加密錢包助記詞,構成直接的財產安全威脅,將原本的情報攻擊工具轉化為大規模加密貨幣詐騙手段。

歸因爭議:疑似美國政府工具還是商業間諜軟體?

此次事件最具爭議的面向是 Coruna 的潛在來源。iVerify 聯合創始人 Rocky Cole 向 WIRED 表示,該工具包「非常複雜,耗資數百萬美元開發,並具有其他已被公開歸咎於美國政府的模塊的標誌性特徵」,並稱這可能是「美國政府工具首次失控後被對手及網路犯罪集團加以利用的案例」。

然而,卡巴斯基(Kaspersky)首席安全研究員持不同立場,表示其公司「在已發布的報告中未發現任何實際代碼重用的證據」以支持此歸因。GTIG 亦未在報告中直接披露據稱首個使用 Coruna 的監控公司客戶身份,使歸因問題暫時懸而未決。

常見問題

Coruna 工具包是否會影響最新版本的 iPhone?

GTIG 確認,Coruna 的 5 條漏洞利用鏈均針對 iOS 13.0 至 17.2.1 版本,與當前最新 iOS 系統不相容。所有 iPhone 用戶應立即更新系統,無法升級者應開啟「鎖定模式(Lockdown Mode)」降低風險。

谷歌如何發現 Coruna 被用於加密貨幣詐騙活動?

GTIG 於 2025 年 2 月識別出工具包的部分代碼特徵,追蹤到被入侵的烏克蘭網站上的相同 JavaScript 框架,其後在仿冒 WEEX 交易所的大規模虛假中文網站群中發現完整部署,確認工具包已由情報攻擊用途轉型為大規模加密貨幣詐騙工具。

如何保護加密錢包助記詞不被此類工具包竊取?

除即時更新 iOS 系統外,建議將助記詞儲存於完全離線的冷儲存介質(如硬體錢包或紙質備份),避免在任何連網設備上以明文形式儲存助記詞,並對所有加密相關網站進行二次真實性驗證,避免訪問來源不明的金融網站。