GoPlus Notfallwarnung: Adobe soll Opfer eines Hackerangriffs geworden sein, 13 Millionen Nutzerinformationen sind geleakt

Die Sicherheitsplattform GoPlus hat am 3. April eine dringende Warnmeldung veröffentlicht: Adobe soll angeblich gezielt angegriffen worden sein, und etwa 13.000.000 Datensätze von Nutzerdaten stehen vor dem Risiko eines Leaks. Der Vorfall wurde vom „International Cyber Digest“ aufgedeckt; ein Bedrohungsakteur, der als „Mr. Raccoon“ identifiziert wurde, behauptet, in die Adobe-Systeme eingedrungen zu sein.

Angriffspfad bei Lieferkettenangriffen: von indischen Outsourcing-Partnern zu Adobes Kernsystemen

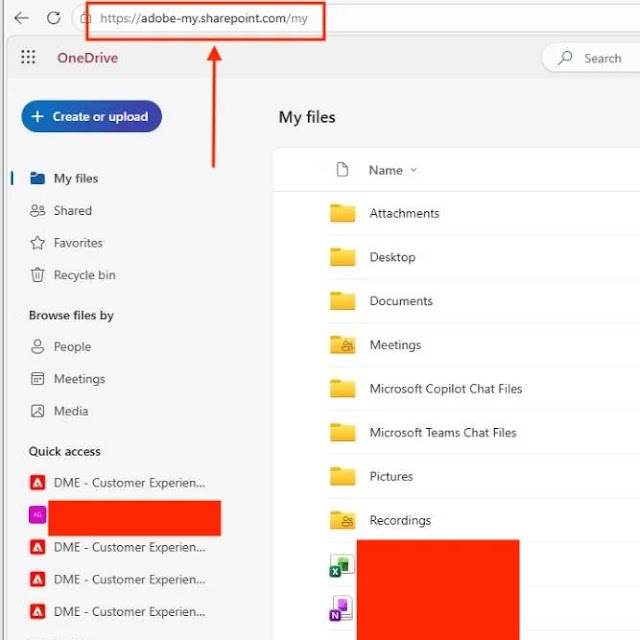

Der Einstiegspunkt dieses Angriffs ist nicht Adobes eigene direkte Infrastruktur, sondern ein indisches Business-Process-Outsourcing-(BPO)-Unternehmen, das von ihm beauftragt wurde – ein typisches Szenario für Angriffe in der Lieferkette. Der Angreifer platziert mithilfe von bösartigen E-Mails auf dem Computer eines Mitarbeiters in dem BPO-Unternehmen einen Remote-Access-Trojaner (RAT), um sich zunächst eine erste Präsenz zu verschaffen. Danach erfolgt über Spear-Phishing-Angriffe die gezielte Ansteuerung des Vorgesetzten des betroffenen Mitarbeiters, um den Umfang der Netzwerkkontrolle weiter auszudehnen.

Das bereitgestellte RAT kann nicht nur auf Dokumente des Zielrechners zugreifen, sondern auch die Netzwerkkamera des Geräts starten und private Mitteilungen abfangen, die über WhatsApp übertragen werden, wodurch es eine weitaus tiefere Zugriffsfähigkeit als bei gewöhnlicher Bürogeräte-Infiltration ermöglicht. Dieser Pfad zeigt systematische blinde Flecken im Sicherheitsmanagement von Drittanbietern auf, wenn Unternehmen bei ausgelagerten Kernprozessen auf externe Zulieferer setzen.

Hohe Gefährlichkeit der geleakten Daten: Support-Tickets bis zu HackerOne – vollständige Offenlegung von Zero-Day-Schwachstellen

Der angeblich geleakte Datensatz ist in seiner Art besonders sensibel und umfasst verschiedene wertvolle Informationen:

13.000.000 Support-Tickets: Enthält Kundennamen, E-Mail-Adressen, Kontodetails und Beschreibungen technischer Probleme – ideales Material für präzises Phishing und Identitätsdiebstahl

15.000 Datensätze von Mitarbeitern: Informationen aus dem Unternehmensinneren, die möglicherweise für tiefergehende Social-Engineering-Angriffe verwendet werden

Alle HackerOne-Bounty-Einreichungsprotokolle: Der zerstörerischste Teil – enthält nicht veröffentlichte Sicherheitslücken, die in Berichten von Sicherheitsforschern im Rahmen von Bounty-Programmen gemeldet wurden. Bevor Patches veröffentlicht werden, können diese Zero-Day-Infos, sobald sie in die Hände böswilliger Angreifer gelangen, einen fertigen Pfad für nachfolgende Angriffe liefern

Verschiedene interne Dokumente: Konkreter Umfang noch weiter zu bestätigen

Benutzersicherheitsempfehlungen von GoPlus: Sofortige Schutzmaßnahmen

Für dieses Ereignis empfiehlt GoPlus Nutzern, die von Adobes Diensten betroffen sind, umgehend die folgenden Schritte zu unternehmen: Erstens die Aktivierung der Zwei-Faktor-Authentifizierung (2FA), um sicherzustellen, dass selbst bei einem Passwort-Leak der Account nicht direkt übernommen wird; zweitens das Ändern der Passwörter für zugehörige Adobe-Konten, um sicherzustellen, dass sie nicht auf mehreren Plattformen wiederverwendet werden; drittens bei Telefonaten oder E-Mails, die sich als „Adobe Offizieller Kundendienst“ ausgeben, höchste Vorsicht walten zu lassen – die geleakten Support-Ticket-Infos könnten für präzise Social-Engineering-Betrugsmaschen verwendet werden.

GoPlus erinnert Nutzer außerdem daran, sich an die „Vier nicht“-Prinzipien zum Schutz vor Phishing zu halten: Keine unbekannten Links anklicken, keine Software unbekannter Herkunft installieren, keine unbekannten Transaktionen unterzeichnen und kein Geld an nicht verifizierte Adressen überweisen.

Häufige Fragen

Hat Adobe den Datenabfluss dieses Vorfalls bereits bestätigt?

Bislang hat Adobe keine offizielle Stellungnahme veröffentlicht, die diesen Vorfall bestätigt oder dementiert. Die verfügbaren Informationen stammen hauptsächlich aus den Aussagen des Angreifers selbst sowie aus dem Bericht des „International Cyber Digest“; es bleibt abzuwarten, wie Adobe offiziell reagiert oder ob eine unabhängige Drittvalidierung erfolgt. Nutzer sollten vorbeugende Maßnahmen ergreifen, bevor die Informationen eindeutig sind.

Warum ist der Leak der HackerOne-Bounty-Einreichungsprotokolle besonders gefährlich?

Die HackerOne-Einreichungsprotokolle enthalten nicht veröffentlichte Sicherheitslücken, die Sicherheitsforscher im Rahmen von Bounty-Programmen gemeldet haben. Solche Lücken haben den Charakter von „Zero-Day-Schwachstellen“, solange Adobe die Behebung noch nicht abgeschlossen hat und der Patch noch nicht veröffentlicht wurde. Wenn sie in die Hände böswilliger Angreifer gelangen, könnten sie unmittelbar für neue Angriffe gegen Adobes Produkte genutzt werden und damit Millionen von privaten sowie unternehmerischen Nutzerkonten, die Adobe-Software verwenden, einem unmittelbaren Risiko aussetzen.

Wie können Lieferkettenangriffe die eigenen Sicherheitsmaßnahmen eines Unternehmens umgehen?

Lieferkettenangriffe dringen in die Outsourcing-Partner des Zielunternehmens ein und umgehen dadurch die eigentliche Sicherheitsgrenze des Unternehmens. Selbst wenn die Sicherheitsmaßnahmen von Adobe selbst streng sind, kann ein beauftragtes Drittanbieter-BPO-Unternehmen mit nicht ausreichenden Sicherheitsstandards dennoch zur Schwachstelle für Angreifer werden. Sicherheitsexperten empfehlen, alle Drittanbieter mit Datenzugriffsrechten regelmäßig zu auditieren und die Berechtigungen für die Nutzung von Funktionen zum massenhaften Export von Daten strikt einzuschränken.