Криптографія та хеш-функція

У цьому уроці ми досліджуватимемо фундаментальні принципи криптобезпеки та допоможемо вам зрозуміти, як криптографія може допомогти вам зберегти ваші цифрові активи в безпеці. Ми почнемо з огляду того, чому криптографія є такою важливою у світі криптовалют. Ви дізнаєтесь про різні методи, які використовуються для захисту ваших цифрових активів, і дізнаєтеся, чому так важливо розуміти, як вони працюють. Ми опишемо найпоширеніші типи криптографії, які використовуються в криптографії, такі як шифрування, хешування та цифрові підписи. Ми також зануримося в основні принципи криптографії та хеш-функцій, розділивши їх на прості, легкі для розуміння концепції, які допоможуть вам проаналізувати роль, яку вони відіграють у захисті систем блокчейну. Ви отримаєте міцну основу криптобезпеки, що дасть вам знання, необхідні для захисту ваших цифрових активів від потенційних загроз.

Огляд важливості криптографії в крипто

Криптографія має вирішальне значення для безпеки криптовалют. Він забезпечує техніку шифрування, яка є важливою при роботі з фінансовими операціями. Шифрування забезпечує безпеку та конфіденційність таких конфіденційних даних, як особисті ключі, особиста інформація та деталі транзакцій.

Однією з головних переваг використання криптографії в криптовалюті є те, що вона допомагає запобігти шахрайству. Криптографія дозволяє автентифікувати відправника та одержувача транзакції, підтверджуючи, що особа, яка переказує кошти, має на це повноваження. Це допомагає запобігти шахрайським транзакціям і гарантує, що кошти передаються лише між авторизованими сторонами.

Ще одним важливим застосуванням криптографії є захист даних користувачів. Щоб захистити транзакції та дані користувачів, криптовалюта покладається на складні математичні алгоритми. Криптографія також має важливе значення для забезпечення безпеки систем блокчейну та дозволяє створювати цифрові підписи, які можуть використовуватися для перевірки, як було сказано раніше, дійсності транзакцій і гарантії, що вони є законними та не підробленими.

Підсумовуючи, неможливо підкреслити значення криптографії в криптографії. Це забезпечує безпечну та приватну передачу криптоактивів, допомагає у запобіганні шахрайству, захищає дані користувачів і забезпечує цілісність мереж блокчейну.

Загальні типи криптографії, що використовуються в крипто

У сфері криптографії існують різні форми криптографії, кожна з яких має свої переваги та недоліки. Серед найпопулярніших видів криптографії, що використовуються в криптографії, є:

Симетрична ключова криптографія

Криптографія з симетричним ключем шифрує та розшифровує дані за допомогою одного ключа. Оскільки він відносно швидкий і ефективний, цей тип шифрування часто використовується для шифрування величезних обсягів даних. Ключ повинен бути переданий між відправником і одержувачем, залишаючи його вразливим для перехоплення третіми сторонами.

Докладніше: Що таке криптографія з симетричним ключем?

Криптографія з асиметричним ключем

Криптографія з асиметричним ключем, також відома як криптографія з відкритим ключем, використовує пару ключів, один для шифрування, інший для декодування. Хоча ключі теоретично пов’язані, ключ шифрування є відкритим, а ключ декодування залишається закритим. Як наслідок, криптографія з асиметричним ключем більш безпечна, ніж криптографія з симетричним ключем, оскільки не вимагає спільного використання секретного ключа.

Докладніше: Що таке алгоритми з асиметричним ключем?

· Хеш

Хеш-функції використовуються для перетворення величезних обсягів даних у результат фіксованої довжини, відомий як хеш. Це часто використовується в поєднанні з криптографією з асиметричним ключем для забезпечення автентичності транзакцій. Хеш-функції незворотні, що означає, що після формування геш не можна повернути його початкову форму.

Докладніше: Що робить блокчейн незмінним?

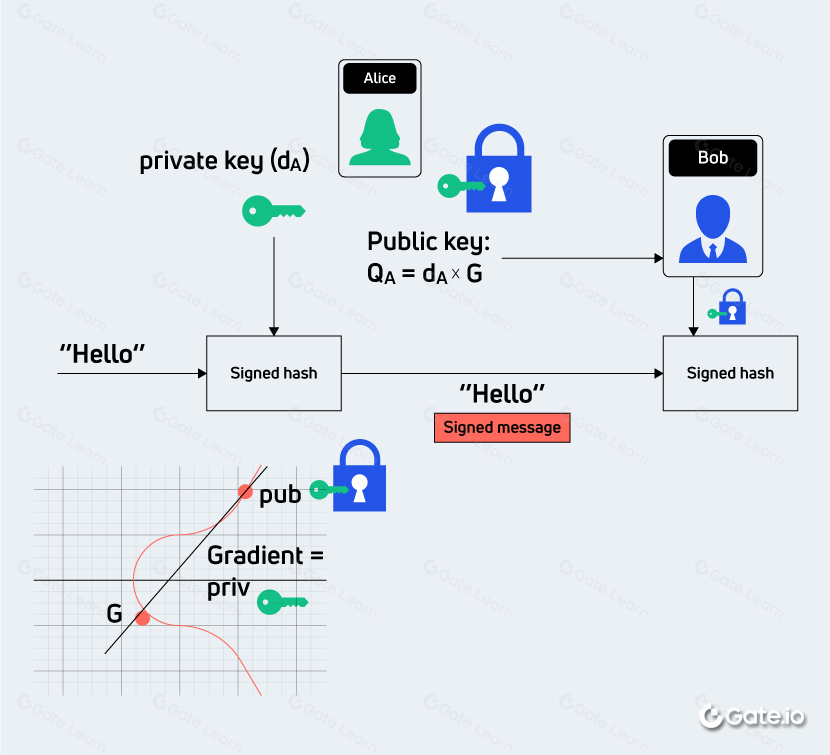

・Цифрові підписи

Цифрові підписи використовуються для підтвердження легітимності транзакції. Вони генеруються шляхом поєднання криптографії з асиметричним ключем і хеш-функцій, і вони забезпечують засіб забезпечення того, що транзакція не була підроблена або змінена будь-яким чином.

Докладніше: Що таке цифровий підпис?

・Криптографія еліптичної кривої

Криптографія з еліптичною кривою — це тип криптографії з асиметричним ключем, який зазвичай використовується в системах блокчейн. Він забезпечує високий рівень безпеки, але потребує менше комп’ютерних ресурсів, ніж інші методи криптографії.

Зрозумійте основні принципи криптографії та хеш-функцій

・Конфіденційність, цілісність, автентифікація

Криптографія — це практика захисту даних і зв’язку за допомогою математичних методів. Він використовується для захисту конфіденційних даних, запобігання шахрайству та неавторизованому доступу, а також для забезпечення легітимності та цілісності транзакцій.

Однією з основних концепцій криптографії є конфіденційність, яка гарантує, що лише авторизовані сторони мають доступ до конфіденційних даних. Це досягається за допомогою шифрування, яке кодує дані, щоб лише авторизовані сторони могли їх прочитати.

Іншим важливим аспектом криптографії є цілісність, яка гарантує, що дані не були підроблені чи змінені будь-яким чином. Для досягнення цього принципу часто використовуються хеш-функції. Хеш-функція приймає вхідні дані будь-якого розміру та повертає вихідні дані фіксованого розміру, відомі як хеш. Зміна вхідних даних призводить до зовсім іншого геш-виходу, що робить майже неможливим відтворення оригінальних вхідних даних із хеш-виходу. Як наслідок, це ефективний інструмент для забезпечення цілісності даних (у наступних параграфах ми пояснимо хеш-функції на прикладі).

Третім принципом криптографії є аутентифікація. Він гарантує, що відправник і отримувач повідомлення є тими, за кого себе видають. Це часто виконується за допомогою цифрових підписів. Потім одержувач може використовувати відкритий ключ відправника для перевірки підпису, гарантуючи, що повідомлення не було змінено та що відправник є тим, за кого себе видає.

Підсумовуючи:

Конфіденційність:

- Забезпечує доступ до конфіденційних даних лише авторизованим сторонам

- Досягається за допомогою шифрування

- Типи шифрування включають симетричний ключ, асиметричний ключ і гібридне шифрування

Цілісність:

- Переконується, що дані не були підроблені або змінені

- Досягається за рахунок використання хеш-функцій

- Зміна вхідних даних призводить до зовсім іншого результату хешу, що унеможливлює відтворення вихідних даних із хешу

- Хеш-функції використовуються для перевірки цілісності даних

Автентифікація:

- Переконується, що відправник і одержувач повідомлення є тими, за кого себе видають

- Досягається за рахунок використання цифрових підписів

- Цифрові підписи створюються шляхом поєднання хешу даних із закритим ключем відправника

- Потім одержувач може використати відкритий ключ відправника для перевірки підпису, переконавшись, що повідомлення не було змінено та що відправник є тим, за кого себе видає.

Що таке хеш-функція?

Тепер давайте трохи глибше зануримося в хеш-функції:

Хеш-функція — це математичний алгоритм, який приймає вхідні дані будь-якого розміру та повертає вихідні дані фіксованого розміру, відомі як хеш. Хеш-вихід зазвичай являє собою послідовність літер і цифр, яка здається випадковою та безглуздою. Наприклад, скажімо, у нас є фрагмент тексту «Привіт, світ!» які ми хочемо хешувати за допомогою алгоритму SHA-256. Отриманий хеш-вихід буде таким:

SQL

2ef7bde608ce5404e97d5f042f95f89f1c2328715f16a5d0f9474c4abb17e6fb

Тепер, скажімо, ми трохи змінили текст на «Hello, world!!». Якщо ми хешуємо це за тим самим алгоритмом, результат хешування буде зовсім іншим

SQL

f7deae29a21bca9cd9b01227c8b6cbfa04dece2b6eaa49c2b8d649a03bbd4ad4

Це показує, як навіть незначні зміни у вхідних даних призводять до зовсім іншого результату хешу, що майже ускладнює реконструкцію оригінальних вхідних даних із хешу. Хеш-функції використовуються для підтримки цілісності даних, оскільки будь-які зміни вхідних даних призводять до іншого результату хешування. Вони широко використовуються в криптосвіті для перевірки автентичності та цілісності транзакцій, гарантуючи, що дані не були підроблені чи змінені будь-яким чином.

Хеш-функції в Bitcoin

Багато систем блокчейну, включаючи біткойн, використовують хеш-функції в процесі майнінгу. Майнери біткойнів повинні вирішити складну математичну функцію, щоб перевірити транзакції та отримати винагороду. Завдання вимагає від вас знайти хеш-вихід, який відповідає певним критеріям, що є справді складним завданням. Але як тільки майнер виявляє законний хеш-вихід, іншим учасникам мережі легко перевірити рішення, переконавшись, що транзакція дійсна.

У криптографії використовуються численні типи хеш-функцій, кожна з яких має свої переваги та недоліки. Алгоритм SHA-256, який використовується в Bitcoin та інших криптовалютах, і алгоритм Keccak-256, який використовується в Ethereum, є двома типовими прикладами.

Важливо відзначити, що, хоча хеш-функції є надзвичайно безпечними та надійними, вони не ідеальні. Зловмисник може знайти два різних вхідних даних, які дають однаковий хеш-вихід, явище, відоме як геш-колізія. Оскільки це рідкість і важко досягти, це недолік, який слід враховувати при побудові криптографічних систем.

Кожен, хто цікавиться сферою криптографії, повинен осягнути основи криптографії та хеш-функцій. Ці принципи важливі для успіху криптовалют і систем блокчейн, оскільки вони утворюють основу безпечного зв’язку та перевірки транзакцій в екосистемі. Ми можемо забезпечити конфіденційність конфіденційних даних, збереження цілісності даних, авторизацію та перевірку транзакцій за допомогою шифрування, хеш-функцій і цифрових підписів, що забезпечує безпечну та надійну мережу для всіх учасників.